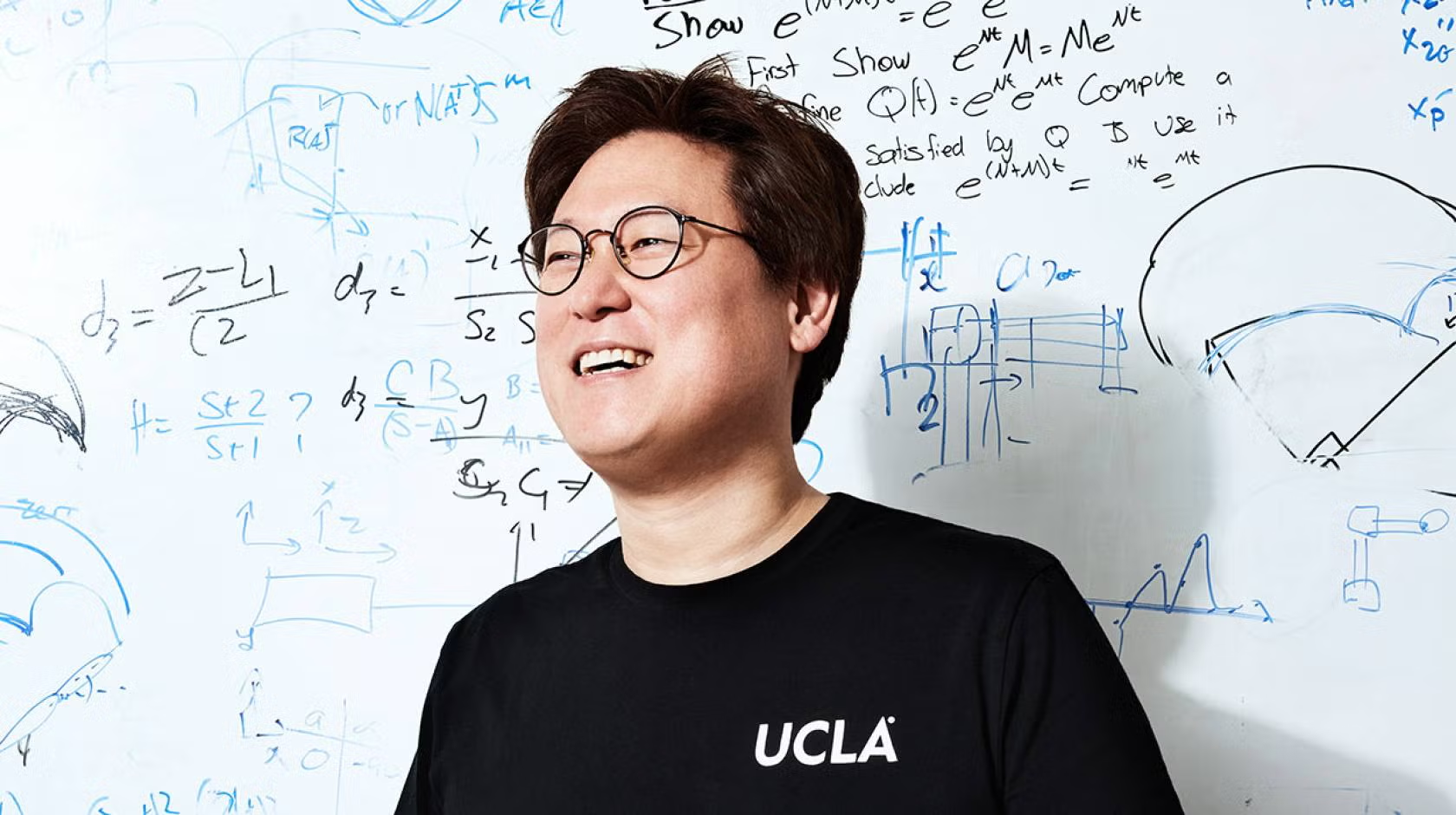

Sono tecnologie in grado di muoversi e agire nel mondo fisico. Il progresso va avanti, componentistica e software costano sempre meno, questi strumenti diventano d’uso comune. E i robot cominciano a entrare nelle case, nei cantieri e nelle fabbriche. Ma potrebbero essere hackerati e controllati a distanza da organizzazioni criminali, entità terroristiche, governi ostili. È un pericolo che la politica americana prende sul serio: il Congresso, su input bipartisan, sta discutendo un bando sui robot di produzione cinese. Zeta Luiss ha intervistato Dennis Hong; professore di Ingegneria meccanica e aerospaziale all’Università della California (UCLA) e direttore fondatore del Robotics & Mechanisms Laboratory (RoMeLa), è uno dei più grandi esperti di robotica sulla scena internazionale.

Professore, un robot può essere controllato o influenzato da remoto?

Sì, in linea di principio, e spesso anche nella pratica. Molti robot oggi sono progettati con funzionalità remote, per comodità, prestazioni o necessità. Si parla di “tele operazione” per riferirsi al controllo diretto del robot da parte di un essere umano. Ma può trattarsi anche di semplice monitoraggio o supervisione da remoto. Dunque, la domanda non è se ciò sia possibile, ma piuttosto in che modo venga implementato e quanto sia sicuro.

All’inizio sembrava che la legge proposta al Congresso dovesse riguardare soltanto i robot umanoidi. Alla fine verrà estesa a tutti i «sistemi di veicoli terrestri senza pilota», a patto che siano prodotti o assemblati da «entità» connesse a governi nemici. Qual è la differenza?

Che un robot abbia una forma simile a quella umana, una base su ruote o sia persino un drone, i rischi di fondo restano sostanzialmente gli stessi. Qualsiasi sistema connesso, in rete o accessibile da remoto presenta potenziali vulnerabilità di cybersicurezza.

I robot umanoidi allarmano politicamente per le loro capacità o per come vengono percepiti?

Entrambe le cose, ma la percezione gioca un ruolo importante. Una forma umanoide rende il rischio più immediato e più comprensibile per il pubblico, anche se i rischi tecnici di fondo sono simili a quelli di altre macchine connesse. La forma amplifica la reazione pubblica.

Nel dibattito pubblico, le persone spesso immaginano un robot hackerato come una macchina che all’improvviso si comporta in modo violento. Ma è davvero questo lo scenario più realistico e pericoloso?

I comportamenti fisici eclatanti fanno più impressione, ma nella pratica l’attacco più facile e più prezioso è spesso silenzioso: raccogliere dati. Un robot compromesso può funzionare come una piattaforma sensoriale mobile, osservando in modo continuo l’ambiente che lo circonda. Le persone immaginano la perdita del controllo del movimento, ma trascurano il fatto che il controllo sulle informazioni è spesso più rilevante. Inoltre, molti pensano che l’hacking richieda metodi estremamente sofisticati, quando in realtà le vulnerabilità nascono spesso da problemi di base: autenticazione debole, software non aggiornato o interfacce protette male.

Che tipo di informazioni può realisticamente raccogliere un robot connesso?

Moltissime. A seconda dei suoi sensori e del livello di accesso, un robot può acquisire dati visivi (immagini, video), audio (conversazioni, rumori ambientali), informazioni spaziali, (disposizione della stanza, posizione degli oggetti), presenza e comportamento umano (schemi di movimento, abitudini), contesto operativo (processi industriali, flussi di lavoro). In sostanza, un robot moderno non è solo una macchina: è un sistema sensoriale incarnato, ricco di capacità percettive. Un robot si comprende meglio come un computer connesso, dotato di sensori e attuatori che gli permettono di percepire e agire nel mondo fisico. È questa combinazione – capacità di calcolo, connettività, azione fisica – a renderlo potente e, allo stesso tempo, a porre nuove questioni.

In pratica potrebbe raccogliere dati sensibili su cittadini e lavoratori, come una spia. Ma attraverso quali architetture tecniche è possibile controllare da remoto il robot? Quali sono le strade per un potenziale hacker, le vie d’accesso?

Esistono diversi approcci. Si può accedere ai sistemi di tele operazione preesistenti, o attraverso aggiornamenti del software. Ma anche canali più tradizionali come Wi-Fi e Bluetooth. Ciascuno di questi rappresenta un potenziale punto di accesso, se non adeguatamente presidiato.

Dove risiedono di solito le vulnerabilità?

Più spesso non nel robot stesso, ma nel sistema più ampio che lo circonda. Il robot fa parte di un ecosistema più grande che include: servizi cloud, canali di comunicazione wireless, API e middleware, meccanismi di aggiornamento, dispositivi dell’operatore. In molti casi, l’anello più debole non è l’hardware del robot [i componenti fisici, ndr] ma l’infrastruttura che lo circonda.

In poche parole il ladro non entra sfondando il muro, ma da una finestra lasciata aperta, come una password debole o un aggiornamento insicuro. La soluzione potrebbe essere far lavorare il dispositivo in locale, separandolo da Internet. Però un robot può arrivare in fabbrica o nella casa del consumatore già compromesso?

È una preoccupazione legittima, anche se non esclusiva della robotica. In linea di principio, qualunque sistema complesso può essere compromesso a livello di firmware o di componenti prima della messa in servizio. Il livello di preoccupazione dipende dal settore di applicazione: nei contesti di infrastrutture critiche o di sicurezza nazionale, questo rischio viene preso molto seriamente e richiede rigorosi meccanismi di verifica e cornici di fiducia.

Negli ambienti sensibili, quali sono i rischi che la preoccupano di più?

Darei priorità all’accesso non autorizzato ai dati (privacy, spionaggio industriale), alla perdita di integrità del sistema (comportamento inatteso o prestazioni degradate), o effetti a cascata sul sistema (interazione con altri sistemi connessi). Il danno fisico è possibile, ma nei sistemi ben progettati ci sono in genere livelli di sicurezza che rendono questo scenario meno probabile rispetto ai rischi legati ai dati.

Come è possibile ridurre i rischi? Quali protezioni minime dovrebbero essere obbligatorie per i robot connessi?

La buona notizia è che questi rischi sono ben noti nel campo della sicurezza informatica ed esistono già numerose strategie di mitigazione. Tra gli approcci efficaci figurano: un’autenticazione forte e un controllo degli accessi, crittografia end-to-end delle comunicazioni, isolamento dei sistemi di controllo critici dalle reti esterne. O ancora, comportamenti di sicurezza e “modalità sicura” (in caso di rilevamento di anomalie), audit di sicurezza e aggiornamenti software regolari. Limitazione delle funzionalità remote al solo necessario (principio del privilegio minimo). In altre parole, si tratta meno di un problema di robotica e più di un problema di ingegneria dei sistemi e di sicurezza informatica.

Guardando ai prossimi 5-10 anni, la cybersecurity diventerà una questione centrale nelle politiche sulla robotica?

Credo di sì. Man mano che i robot diventeranno più capaci, più connessi e più diffusi, la cybersecurity non sarà opzionale, ma fondamentale. Inciderà non solo sulla progettazione tecnica, ma anche sulla regolazione, sulla fiducia pubblica e sull’adozione.Il punto chiave è questo: la sfida non è che i robot siano pericolosi in modo unico, ma che combinano tre dimensioni: capacità di calcolo, connettività e azione fisica. Ognuna di queste, presa da sola, è gestibile. È nella loro intersezione che progettazione accurata, ingegneria e policy devono lavorare insieme.